-

Raum: Stadt & Land

-

Region: Deutschland

-

Sektor: Sektorübergreifend / Verwaltung

Hauptmenü

- Startseite

-

Lagebild

-

Was ist Digitalisierung?

-

Was wird untersucht?

-

Künstliche Intelligenz

Wie wird KI in Produkten, Dienstleistungen oder internen Prozessen heute bereits eingesetzt?

-

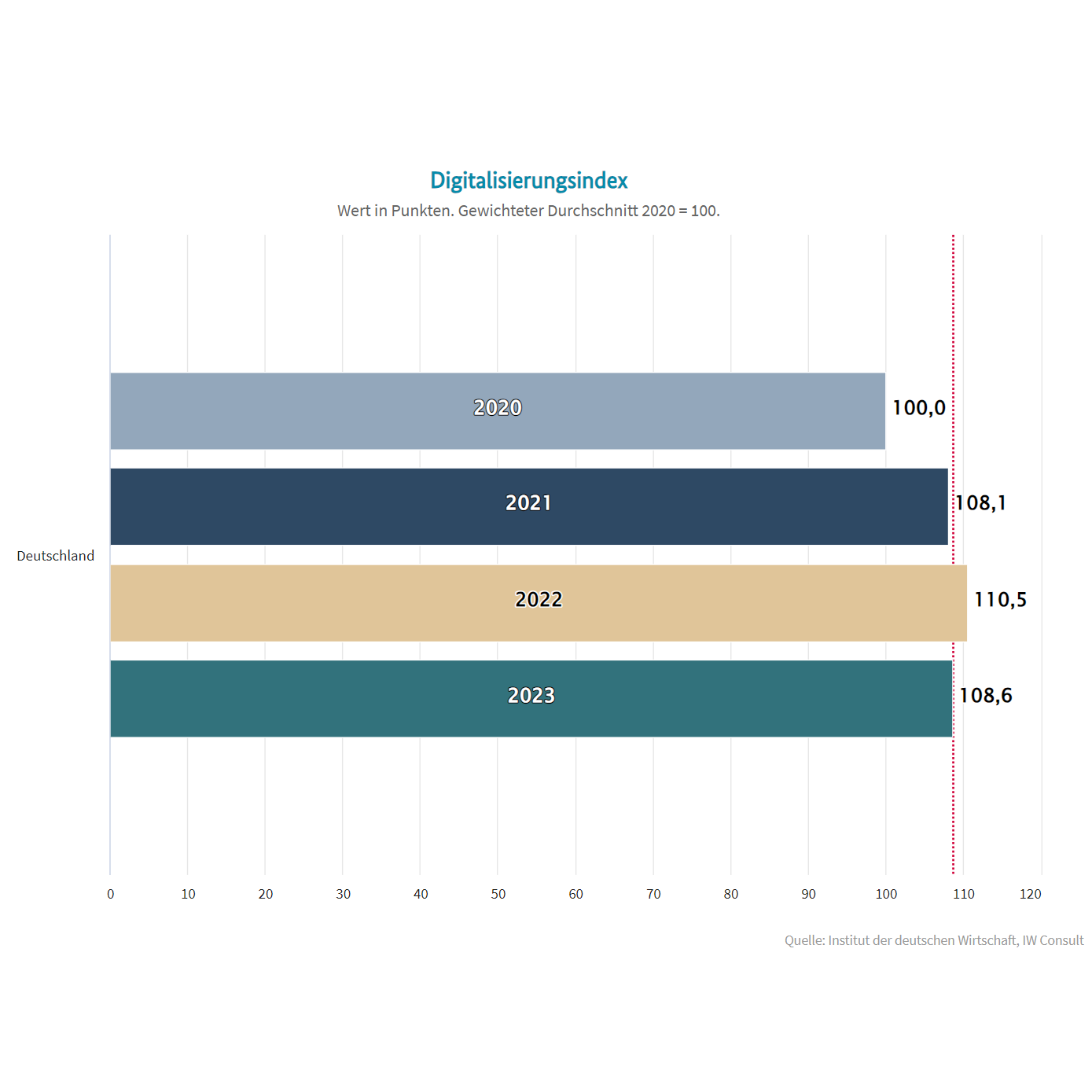

Digitalisierungsindex

Wie digital fortgeschritten ist die deutsche Wirtschaft?

-

Technologie- und Trendradar

Welche neuen digitalen Technologien und Trends haben eine besondere wirtschaftliche Bedeutung?

-

Produktivitätseffekte der Digitalisierung

Welchen direkten und indirekten Einfluss hat die Digitalisierung auf die Produktivitätsentwicklung?

-

IKT-Branchenbild

Welchen Beitrag leistet die IKT-Branche zur Digitalisierung der deutschen Wirtschaft?

-

Schwerpunktstudie

Digitalisierung und Energieeffizienz: Status Quo in deutschen Unternehmen

-

Kompetenzbarometer

Wie gestaltet sich die regionale Fachkräftesituation in den zentralen Digitalisierungsberufen?

-

Satellitenkonto

Welche Rolle spielt die digitale Wirtschaft im Kontext der Volkswirtschaftlichen Gesamtrechnung?

-

-

Stadt.Land.Digital

Die Initiative

-

Stadt.Land.Digital

Informieren Sie sich hier über die Hintergründe der Initiative

-

Ergebnisse der Initiative

-

-

Wettbewerbe

Gründungswettbewerb – Digitale Innovationen

-

Der Wettbewerb im Überblick

Neues und Wichtiges auf einem Blick.

-

Mitmachen

Alles, was es zur Teilnahme zu wissen gibt.

-

Service & Kontakt

Sprich uns gerne an!

-

Digitales Start-Up des Jahres

Alles zum Preis Digitales Start-Up des Jahres

-

-

Digital-Gipfel

Digital-Gipfel

-

Digital-Gipfel 2023

-

Digital-Gipfel Plattformen

Im Überblick: Alle Plattformen des Digital-Gipfels

- Plattform 1 „Vernetzte und datengetriebene Wirtschaft und Gesellschaft“

- Plattform 2 "Innovative und nachhaltige Digitalisierung der Wirtschaft"

- Plattform 3 "Lernende Systeme | Digitale Kompetenzen"

- Plattform 4 "Digitalisierung der Arbeitswelt"

- Plattform 5 "Transformation gestalten – Daten intelligent nutzen"

- Plattform 6 "Kultur und Medien"

- Plattform 7 "Verbraucherpolitik und Nachhaltigkeit in der digitalen Transformation"

- Plattform 8 "Digitalisierung in ländlichen Räumen und in der Landwirtschaft"

-

- Glossar

- Mediathek

- EN

Suche